Google descobre falha crítica que compromete todos os processadores AMD Zen

Por Sandro Felix

Publicado em 10/03/25 às 16:18

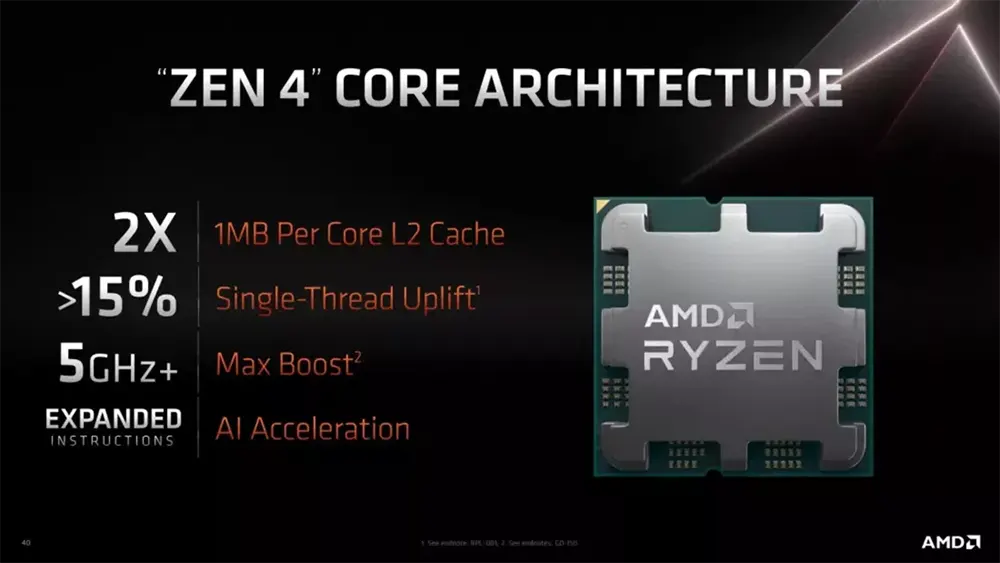

Uma vulnerabilidade significativa, denominada EntrySign, foi descoberta por pesquisadores de segurança do Google, afetando todos os processadores AMD Zen, desde o Zen 1 até o Zen 4. Essa falha permite que atacantes com privilégios de administrador local contornem o sistema de verificação criptográfica da AMD e instalem atualizações personalizadas de microcódigo nas CPUs afetadas.

A vulnerabilidade decorre do uso inadequado do AES-CMAC como função hash no processo de verificação de assinaturas da AMD, representando um erro criptográfico crítico. O AES-CMAC foi projetado como um código de autenticação de mensagens, e não como uma função hash segura, tornando-o inadequado para esse propósito.

Os pesquisadores descobriram que a AMD utilizava, desde o Zen 1, uma chave de exemplo pública retirada da documentação do NIST. Isso permitiu que os pesquisadores falsificassem assinaturas e implantassem modificações arbitrárias no microcódigo, alterando o comportamento da CPU em um nível fundamental e possibilitando ataques sofisticados que persistem até a reinicialização do sistema.

Resposta da AMD e impacto da vulnerabilidade

A AMD respondeu rapidamente à descoberta da falha, lançando atualizações de microcódigo que substituem o mecanismo comprometido de validação por uma função hash segura personalizada. Esses patches utilizam o AMD Secure Processor para atualizar a rotina de validação antes que os núcleos x86 possam processar qualquer microcódigo potencialmente adulterado.

Embora o ataque exija acesso administrativo local e não persista após desligamentos completos, ele representa um risco significativo para ambientes de computação confidencial, como aqueles que utilizam tecnologias SEV-SNP e DRTM para proteção avançada de dados.

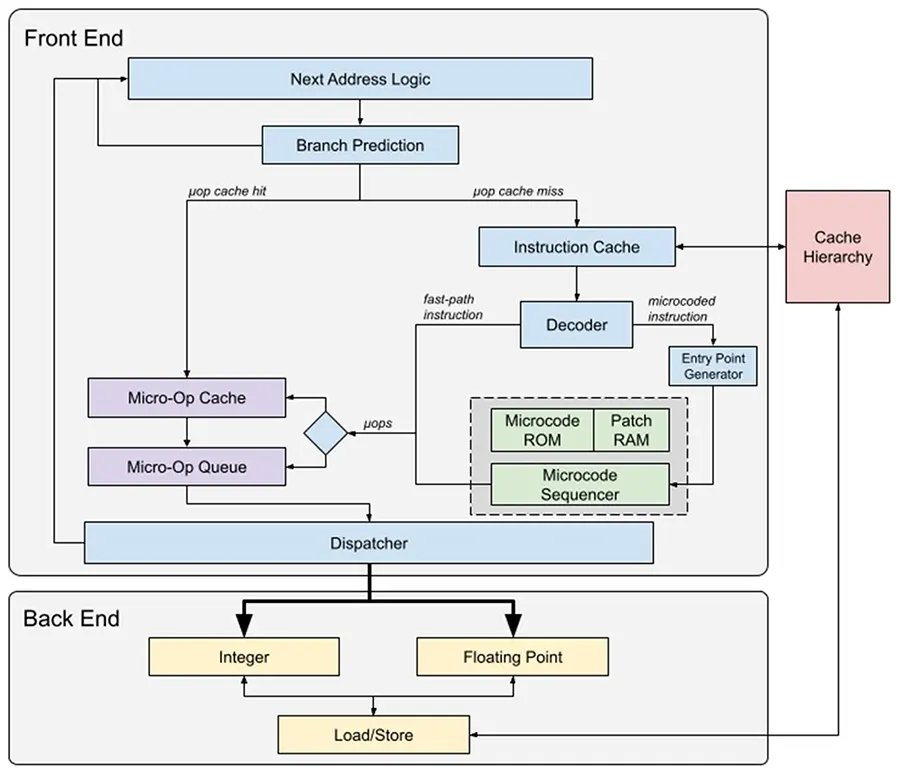

O papel do microcódigo nos processadores modernos

Processadores x86 modernos, tanto da AMD quanto da Intel, utilizam microcódigo para implementar instruções complexas. Esses updates são essenciais para corrigir falhas de hardware sem a necessidade de redesenho físico dos chips.

Nos processadores AMD Zen, as atualizações de microcódigo são verificadas contra um conjunto de chaves e assinaturas geradas pela AMD, validadas por uma chave pública embutida na CPU. O exploit EntrySign funciona porque a AMD usou AES-CMAC de maneira que permitiu aos pesquisadores reverter a engenharia das chaves de segurança. O uso de uma chave de exemplo pública do NIST como chave de segurança facilitou ainda mais esse ataque.

Com as atualizações já sendo distribuídas pela AMD, usuários de sistemas impactados são fortemente recomendados a aplicar os patches mais recentes para mitigar os riscos dessa vulnerabilidade.